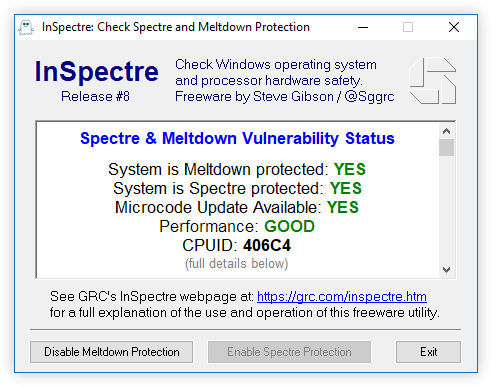

正如应用内的文字说明所示……

2018 年初,PC 行业曝出重磅安全漏洞:现代个人电脑中广泛用于提升性能的通用处理器设计特性,竟可被恶意利用,形成高危安全漏洞。整个行业迅速并持续针对熔断、幽灵两大威胁作出应对,通过更新操作系统、主板 BIOS 与 CPU 固件修复漏洞。

要防范这两大高危漏洞,必须同时更新系统硬件(刷新处理器固件的 BIOS)与操作系统(启用处理器新防护特性)。更复杂的是,新款处理器自带优化机制,可降低此类安全更新带来的性能损耗;而老旧处理器因缺少相关新特性,在部分运行负载下会出现明显的性能下降。

这款 InSpectre 工具的设计初衷,就是清晰展示每台设备的当前防护状态,方便用户采取对应措施更新软硬件,实现安全性与性能的最优平衡。

常见问题

问:

在部分电脑上,“启用 / 禁用防护” 按钮中的一个、另一个甚至全部呈灰色不可用状态,无法操作,这是什么原因?

答:

当对应漏洞的防护状态无法由用户手动启用或禁用时,对应的 “启用 / 禁用防护” 按钮就会被锁定。

例如,AMD 处理器本身不受熔断漏洞影响,因此 “熔断” 防护按钮会被禁用 —— 因为根本无需关闭该防护。同理,若搭载 Intel 处理器的电脑,其 Windows 系统未更新熔断漏洞补丁,系统本身就存在漏洞,按钮也无法将其转为安全防护状态。

同样,若设备固件未更新,就会存在幽灵漏洞风险,按钮也无法实现有效防护。

因此,只有当系统条件满足、操作系统可防护对应漏洞,且用户可按需关闭防护时,InSpectre 才会启用对应操作按钮。

版本更新日志

版本 1 —— 初始版本

首个版本会被第三方杀毒软件误报风险。这大概率是因为程序用到了用于开关熔断、幽灵防护的注册表项。同时,其中一段文字说明的表述存在歧义、自相矛盾。

版本 2 —— 二次优化

第二版隐藏了引发大量杀毒软件误报的注册表项调用。经病毒查杀平台检测,该优化效果显著。同时,那段存在歧义的说明被拆分为两段,表述更准确。我们来看看这一版的实际表现。

版本 3 —— 新增原始技术数据展示

有技术向用户希望了解 InSpectre 的检测判定逻辑;非 Windows 用户也希望获取相关数据,以便在 Linux、MacOS 设备上(通过 WINE 兼容层)运行 InSpectre,检测设备 CPU 的防护支持情况。

因此,InSpectre 第 3 版在程序左上角的系统控制菜单中,新增了“显示技术详情”选项。点击小 “幽灵” 图标,选择 “显示技术详情”,即可查看工具分析运行环境后获取的原始数据。

版本 4 —— 新增静默系统检测模式

若在命令行启动 InSpectre 时加入参数probe,程序将隐藏 Windows 图形界面,以命令行工具模式运行。它会检测系统防护状态,随后自动退出,并返回一个十进制退出码,该代码由以下 8 个 “故障位” 组合而成,可精准定位系统问题。例如,仅完全防护的系统会返回退出码0。

表格

十进制值 故障说明

1 操作系统未识别熔断漏洞

2 操作系统未识别幽灵漏洞

4 系统存在熔断漏洞风险

8 系统存在幽灵漏洞风险

16 CPU 不支持幽灵防护(微码未更新)

32 CPU 不支持低损耗熔断防护

64 注册表设置已禁用熔断防护

128 注册表设置已禁用幽灵防护

InSpectre 的退出码为系统对应故障值的总和,可通过上表拆解退出码,判断系统存在的问题。

压缩包InSpectre-Probe-Samples.zip包含用于捕获 InSpectre 退出码的批处理文件与 PowerShell 脚本示例。

注意:退出码并非程序的 “打印输出”,不会显示在命令行控制台中,而是由执行该程序的脚本或程序,在其运行结束后获取的数值。

版本 5 —— 新增结果复制到系统剪贴板

旧版 InSpectre 不支持复制检测结果。现在可通过鼠标选中结果区域,使用标准快捷键Ctrl+C复制到系统剪贴板。

程序窗口左上角小幽灵图标下的系统菜单中,也新增了“复制到剪贴板”选项 —— 选中区域时复制选中内容,未选中时复制全部文本。

版本 6 —— 绕过微软系统漏洞及更多优化

部分旧版 Windows 10(1703 版,非秋季创意者更新)用户反馈,InSpectre 无法识别系统已安装幽灵漏洞补丁。经分析,该版本 Windows 存在系统漏洞,影响了 InSpectre 这类 32 位应用的系统状态检测。该问题在后续秋季创意者更新(1709 版)中已修复,但旧版未得到修复。

第 6 版 InSpectre 新增 64 位检测机制,绕过该系统漏洞,精准显示系统真实防护状态。

同时,我们将摘要中的表述从 “存在漏洞” 改为 “已防护”,这样 **“是” 代表状态良好,“否!” 代表存在风险 **。:)

版本 7 —— 新增系统 CPUID 显示

微软将逐步推送针对顽固的幽灵 2 号漏洞的 Intel(或许也包括 AMD)处理器微码补丁。这些补丁由 Intel 陆续发布,且需 Windows 用户手动安装。目前尚不确定微软是否会为旧版 Windows 系统提供此类补丁,我们拭目以待。

此类补丁仅适用于特定型号 CPU,需通过芯片的 **CPUID(处理器标识)** 区分。因此,InSpectre 在系统摘要顶部醒目显示处理器的 CPUID 信息。

可前往微软官网以下页面,随时查询对应 CPUID 的 CPU 是否有可用微码补丁:

KB4090007:Intel 处理器微码更新

也可通过常用搜索引擎搜索KB4090007,直达该页面及相关的微软更新目录页面,获取对应 Windows 更新包。

版本 8 —— 显示 Intel 处理器幽灵漏洞微码补丁是否永久可用

Intel 已完成全系列处理器的微码更新补丁设计。2018 年 4 月 2 日,Intel 官方宣布:尚未获得补丁的处理器,将永久不再提供补丁。完整声明可查看对应 PDF 文档。

文档中明确标注了哪些处理器有可用补丁、哪些处理器将永远不会收到固件更新。

基于这份行业公开信息,InSpectre 第 8 版内置了对应 CPUID 列表,可直接显示当前 Intel 处理器是否有可用的微码固件更新。

InSpectre更新日志:

将bug扫地出门进行到底

优化用户反馈的问题,提升细节体验

华军小编推荐:

InSpectre这款软件操作简单,功能强大,轻松简单,可以下载试试哦,欢迎大家下载,本站还提供.NET、云机管家、硬盘序列号读取器、快速隐藏任务栏图标工具、安卓模拟器大师等供您下载。

有用

有用

有用